کارشناسان امنیتی Kaspersky بدافزار جدیدی را کشف کردهاند که سرورهای Microsoft Exchange متعلق به چندین سازمان در سراسر جهان را هدف قرار میدهد.

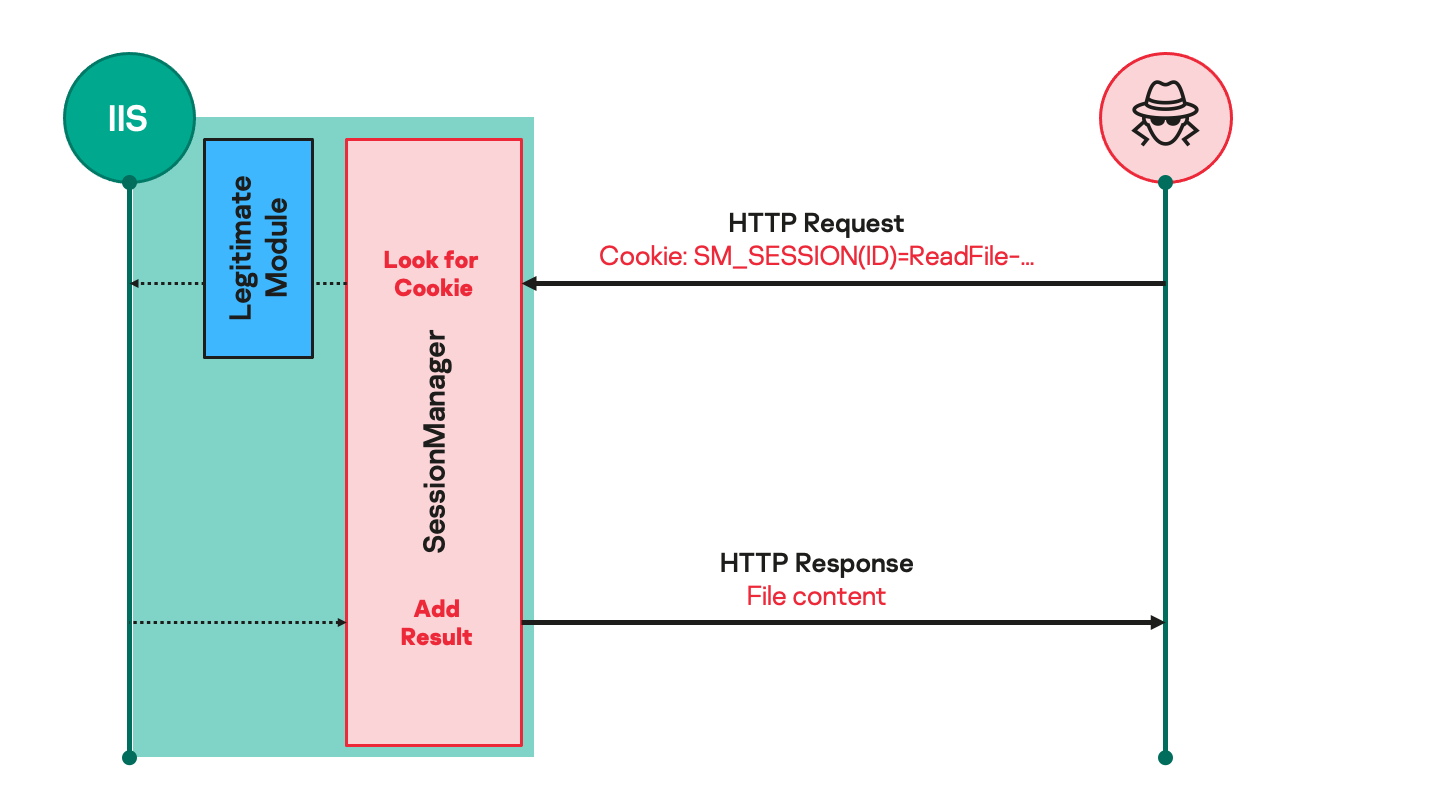

این backdoor که «SessionManager» نامیده شد و اولین بار توسط شرکت در اوایل سال ۲۰۲۲ مشاهده شد، به عوامل تهدید امکان میدهد «دسترسی دائمی، مقاوم در برابر بروزرسانی و نسبتاً پنهانی به زیرساخت فناوری اطلاعات یک سازمان که هدف قرار گرفته را، حفظ کنند».

به گفته کسپرسکی، SessionManager پس از انتشار، طیف گستردهای از فعالیتهای مخرب را فعال میکند، از جمعآوری ایمیلها گرفته تا کنترل کامل بر زیرساخت مجموعه یا دستگاه قربانی.

تحلیلهای محققان امنیتی نشان میدهد که عاملان تهدید (TA) پشت SessionManager ابتدا در اواخر مارس ۲۰۲۱ شروع به کار کردند.

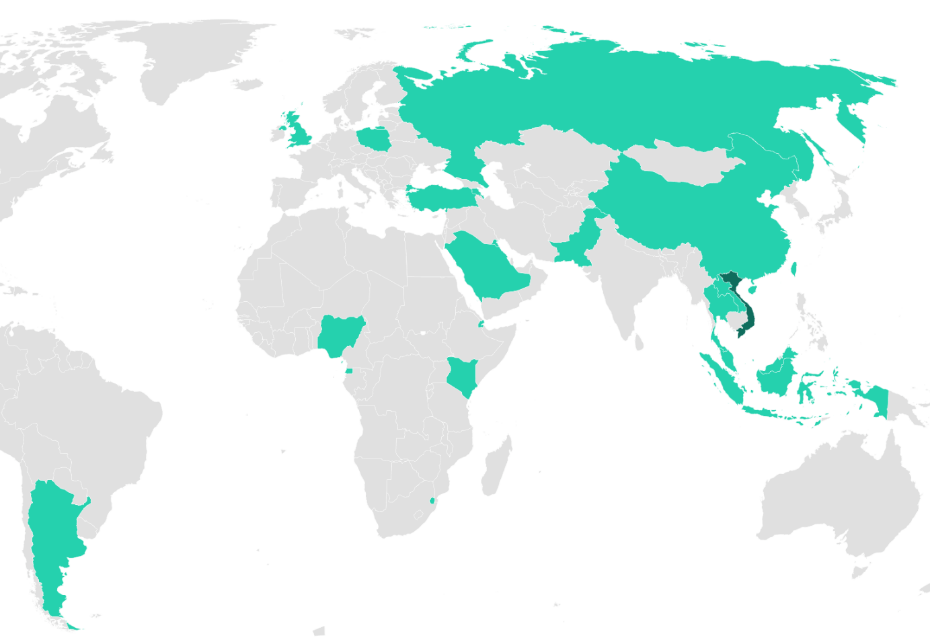

کسپرسکی گفت که این بدافزار به ۳۴ سرور ۲۴ سازمان در سراسر آفریقا، آسیای جنوبی، اروپا و خاورمیانه ضربه میزند که اکثر آنها تا به امروز در معرض خطر هستند.

«عامل تهدید که مدیریت SessionManager را بر عهده دارد، علاقه خاصی به سازمانهای غیردولتی و نهادهای دولتی نشان میدهد، اما سازمانهای پزشکی، شرکتهای نفتی و شرکتهای حملونقل، از جمله مواردی هستند که هدف قرار گرفتهاند. »

کسپرسکی همچنین هشدار داد که یکی از ویژگیهای متمایز SessionManager میزان تشخیص ضعیف آن توسط نرمافزارهای آنتی ویروس است.

این شرکت روز پنجشنبه در مشاوره امنیتی نوشت: «این backdoor برای اولین بار توسط محققان کسپرسکی در اوایل سال ۲۰۲۲ که برخی از نمونههای backdoor هنوز در اکثر سرویسهای اسکن فایل آنلاین محبوب تحت عنوان مخرب شناسایی نشده بودند، کشف شد. »

طبق اسکن اینترنتی انجام شده توسط محققان کسپرسکی، تا به امروز، SessionManager همچنان در بیش از ۹۰ درصد سازمانهای هدف مستقر است.

کارشناسان امنیتی گفتند که شباهتهایی بین SessionManager و Owowa که یک ماژول خدمات اطلاعات اینترنتی (IIS) که قبلاً ناشناخته بود و اعتبارنامههای وارد شده توسط کاربر را هنگام ورود به Outlook Web Access (OWA) دزدیده است، پیدا نمودهاند.

کسپرسکی نوشت: «روشن شده است که استقرار یک backdoor در IIS یک روند برای عوامل تهدید است که قبلاً از یکی از آسیبپذیریهای «نوع ProxyLogon» در سرورهای Microsoft Exchange سواستفاده میکردند. »

به دلیل این شباهتها و استفاده از نوع رایج «OwlProxy»، کسپرسکی توصیههای خود را با این ادعا به پایان رساند که ماژول IIS مخرب ممکن است توسط عامل تهدید Gelsemium مورد سواستفاده قرار گرفته باشند.